vendredi 24 février 2017

Revue de presse SecurIT&Co - semaine 8

Chers abonnés, voilà ce que la

rédaction a lu et sélectionné pour vous cette semaine :

|

QUOI DE NEUF DANS LE MONDE ? |

||

|

|

L'armée israélienne espionnée au moyen d'un malware sur Android pour exfiltrer des données sur la position de ses troupes et à collecter des données en temps réel sur ses tactiques et les équipements qu’elle utilise… |

|

|

Facebook changera le monde grâce à son « infrastructure sociale » qui doit apporter la paix à un quart de l’Humanité, mais sans compter sur personne d’autre qu’une poignée de jeunes californiens sortis de Stanford ou Harvard… |

||

|

Le site de la Maison Blanche efface l'open data, la transparence n’est vraiment pas son grand souci… |

||

|

Elections US : non pas 1, mais trois enquêtes du FBI ! dont une sur de possibles liens entre la Russie et des proches de Donald Trump |

||

|

L’Indonésie possède le nombre le plus important d’appareils Android non mis à jour, la Norvège, le plus faible… |

||

|

Google et Bing ont signé un accord avec le gouvernement britannique pour limiter l’accès aux sites de piratage |

||

|

En Allemagne, une poupée connectée qualifiée de « dispositif d’espionnage dissimulé » |

||

|

L’opération de cyber-renseignement BugDrop ? Elle a affecté au moins 70 organisations, en Ukraine, en Russie, en Arabie Saoudite et en Autriche, dans des secteurs variés. |

||

|

Peter Thiel, conseiller de Donald Trump, aurait aidé la NSA dans son programme de surveillance massive par l'intermédiaire de sa startup Palantir (NDLR : no comment mais c’est pas l’envie qui manque !) |

||

|

|

||

|

PRIVACY & LEGAL STUFF |

||

|

|

Protection des données personnelles & normes : l’AFNOR recense les normes incontournables [le document ] |

|

|

Taxer les robots? Finalement, le Parlement européen enterre l’idée mais en garde quelques autres plutôt utiles |

||

|

Tracteurs et iPhone, même combat ! Aux Etats-Unis, la bataille juridique du « droit à réparer » commence… |

||

|

Déployé mardi à Paris puis dans tout le pays d’ici à la fin mars, le « mégafichier » TES ne dissipe pas les inquiétudes |

||

|

Amazon invoque la Constitution (le 1er amendement) pour limiter l’accès de la police aux données d’un Echo… |

||

|

L’éditeur de logiciel américain BMC Software a mis en place des Binding Corporate Rules (BCR) approuvées par les Cnil européennes pour définir sa politique de protection des données personnelles à travers le monde (NDLR : Big up à tous nos lecteurs qui étaient à la journée du GIFAS sur le sujet cette semaine !) |

||

|

Un collectif d’organisations et d’associations variées — dont Reporters sans frontières et l’Union américaine des libertés civiles — s’oppose au projet de réquisition des mots de passe des visiteurs étrangers par les douaniers |

||

|

Un internaute qui s’était amusé à attaquer Deutsche Telekom, arrêté à Londres à la demande de la police Allemande… |

||

|

|

|

|

|

ENTREPRISES |

||

|

|

L'IA est un projet informatique comme un autre : la preuve par l'échec ! |

|

|

LogicLocker, un malware capable de bloquer une station d’épuration d’eau dans le but d’extorquer des rançons… |

||

|

Sur 200 femmes travaillant dans la Silicon Valley, 60% déclarent avoir reçu des avances sexuelles non désirées, 65% déclarent que ces avances émanaient d'un supérieur… Uber accusé d’étouffer les plaintes pour harcèlement. |

||

|

La transformation numérique, le Cloud, la mobilité, le comportement des salariés, créent de nouvelles brèches et obligent les RSSI à repenser en permanence leurs stratégies et leurs préconisations |

||

|

Une ristourne de 350 millions de $ sur le rachat de Yahoo après les piratages (NDLR : quand on vous dit que la cybersécurité a des impacts business !!) |

||

|

Cybercrime : « Le dépôt de plainte systématique n’est pas forcement intéressant (…) le C3N dispose d’ailleurs d’une adresse e-mail dédiée, cyber@gendarmerie.interieur.gouv.fr » |

||

|

Quelles données conserver ? Comment mettre en place leur cycle de vie ? Stockage objet ? Déduplication ? |

||

|

« Les boîtes e-mail des entreprises sont la cible prioritaire des hackers (…) étude de plus d’un milliard de comptes Gmail» (NDLR : mdr ! on s’en parle des messageries « pro » sur Gmail ?!!) |

||

|

« gamifier » son parcours d’intégration avec l’aide de la réalité virtuelle, c’est autre chose qu’un livret d’accueil ! |

||

|

OVH victime d'une attaque : Octave Klaba reconnait une « négligence » dans la maintenance. Le pirate a en effet utilisé deux serveurs qui auraient dû être éteints et un mot de passe qui trainait « accidentellement »… |

||

|

|

|

|

|

CYBERSEC & GEEK CULTURE |

||

|

|

Comment la norme 802.11ax va révolutionner nos connexions Wi-Fi… |

|

|

Google Project Zero rend publique une vulnérabilité de divulgation de mémoire, quels risques après le report d'un mois des correctifs de Microsoft ? |

||

|

Il dérobe 600 000 dollars à cause d'une faute de frappe dans le code source d'une crypto-monnaie |

||

|

La détection et la destruction de drones assurée par des aigles royaux pour le prochain G8 en France |

||

|

Dropbox a développé son propre SecurityBot et le rend accessible à tous, en open source ! |

||

|

Envie de hacker un site ? Faites-vous la main sur Fillon2017.fr, c'est facile ! |

||

|

Pénurie de compétences Cybersec : en France, 1200 postes pourvus sur les 6000 ouverts en 2016, selon l’Anssi |

||

|

Les firewalls de Cisco et Palo Alto Networks vulnérables à cause d’une faille dans Java et Python |

||

|

La sécurité de Sha-1 n’est plus garantie : Google annonce être parvenu à créer une collision pour la fonction… |

||

|

PHP sera le premier langage de programmation à supporter par défaut une technologie moderne de chiffrement ! |

||

|

|

|

|

|

@HOME & AILLEURS |

||

|

|

La question de la régulation de l'Intelligence Artificielle à grande échelle arrivera certainement avant celle des robots ! |

|

|

Dossier : l’ingénierie sociale, comment les hackers vous manipulent pour mieux vous voler |

||

|

Des informaticiens et des biologistes établissent un système de reconnaissance faciale pour identifier des lémuriens ! |

||

|

Et si Apple avait fait des cybercafés à la place des Apple Store ? |

||

|

Buzz, Vader, Joseph ou Caroline, ils ont tous un compte Twitter avec des milliers de followers… |

||

|

Les applications Android des constructeurs automobiles ont toutes des failles de sécurité aussi grosses qu’un 4×4. |

||

|

Ecran OLED et suppression du bouton Home sont-ils suffisamment convaincants pour que vous acceptiez de payer pratiquement le double pour un iPhone 8 ? |

||

|

Si vous voulez tricher à un semi-marathon, ne portez pas de bracelet connecté ! |

||

|

Avec ses «bots», Facebook s'immisce encore un peu plus dans votre vie quotidienne… |

||

|

Un peu de lecture utile : · Surveillance : // des solutions pour ne plus être le produit des services gratuits · et toujours l’excellent Dans la Google du Loup ! (NDLR : vrai coup de Y de notre rédac’ chef, à lire, à prêter et à offrir !!) |

||

|

Apprenez la langue des signes en GIF avec Giphy |

||

|

|

|

|

|

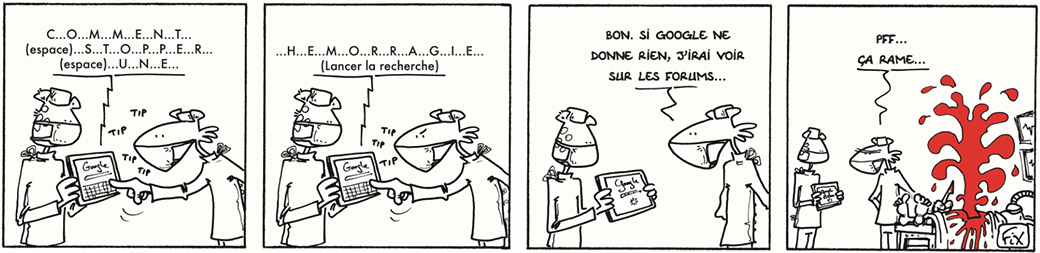

En image : Quand le numérique transforme l'hôpital ... |

|

|

|

Ces articles ont été sélectionnés pour vous par votre RSSI préférée ! |